简要描述:

天天看wooyun上piapiapia弹窗弹的好欢乐,但是真正利用的没几个,也导致了一些人,一些厂商,一些白帽子对XSS危害的蔑视,如果XSS的利用回想当年NBSI一样简单化,也许结果就不同了。

用事实说话。

详细说明:

我们要知道的一个事实是,很多大型互联网企业,其前台防护都很到位,但是没有人会挑保护最好的 地方下手,对于前台来说,他的后台就是一个容易被忽视的地方,虽然我们不知道后台程序的构造,但是我们可以根据一些功能的性质来大胆推测,比如互联网公司 安全短板–客服反馈系统。

目标地址:http://tousu.baidu.com

漏洞证明:

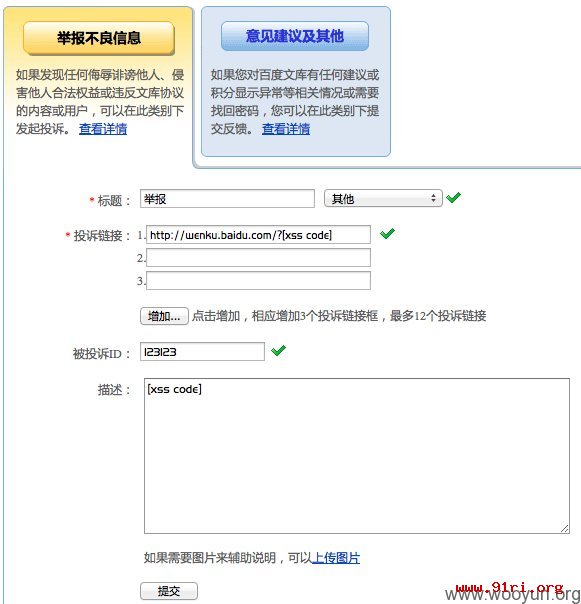

找到一个产品的投诉页面,比如文库,想这种功能比较简单的表单,我们直接提交”><xss code><这样的代码猜测

提交后如果运气好的话。。。。。

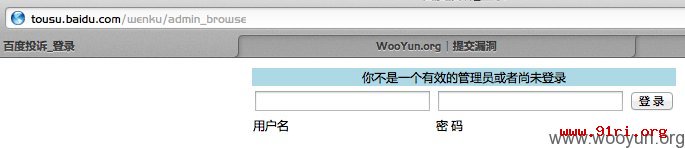

访问了一下后台地址,居然是外网可访问的,利用得到的cookie进行会话劫持

还有置顶编辑功能,留个脚印

修复方案:

后台不应该对公网全网开放,另外信息展现需要做输出转义。

cookie全局httponly?

91ri.org评:作者大胆猜测 利用xss成功搞到了后台 小编我也曾去投诉过几次 还真没想到过xss能搞下 哈哈 看来以后得多猜多动手了啊!

作者: 胯下有杀气 转自乌云

由网络安全攻防研究室(www.91ri.org)信息安全小组收集整理。

Copyright © hongdaChiaki. All Rights Reserved. 鸿大千秋 版权所有

联系方式:

地址: 深圳市南山区招商街道沿山社区沿山路43号创业壹号大楼A栋107室

邮箱:service@hongdaqianqiu.com

备案号:粤ICP备15078875号